الإستعداد للإستجابة لحوادث أمن المعلومات أو حوادث الأمن السيبراني تعد من النقاط المهمه والتي تساهم الإستجابة المبكرة للحوادث الأمنية وتقليل الضرر الذي قد ينتج عنه تأثير مباشر على عناصر أمن المعلومات الأساسية CIA، تحدثنا سابقاً عن مركز عمليات أمن المعلومات أو SOC وأيضاً تحدثنا عن العمل في مركز عمليات أمن المعلومات SOC واليوم ننتقل لموضوع من المواضيع المرتبطة بالعمل في مراكز الأمن السيبراني ويعتبر من الجزئيات المهمه وهو الإستجابة لحوادث الأمن السيبراني.

في هذه المقاله سوف نقوم بأخذ نظرة أشمل عن موضوع الإستجابة لحوادث الأمن السيبراني لمعرفة ماذا نحتاج وكيف نستعد قبل حدوث الحوادث الأمنية بعيداً عن الأدوات المستخدمة في الإستجابة للحوادث.

عناصر أمن المعلومات الأساسية CIA

يسميها البعض مثلث CIA وهي مثلث يرمز للعناصر الأساسية لحماية البيانات Confidentiality, Integrity and Availability

السرية – الخصوصية – Confidentiality

ضمان سرية وخصوصية البيانات من خلال تقييد الوصول إليها إلا من خلال الأشخاص المصرح لهم فقط.

السلامة – النزاهة – Integrity

صحة وتطابق وموثوقية البيانات وذلك بالتأكد بأنه لم يتم التلاعب بالبيانات المراد الوصول إليها.

التوافر – Availability

توفر المعلومات وإمكانية المستفيدين من الوصول إلى البيانات او المعلومات حسب الأوقات المناسبة والمسموحة.

![]()

الهجمات الإلكترونية وتأثيرها الأمني على مثلث CIA

عند حدوث حوادث الأمن السيبراني لابد من أن تأثيرها يمتد لعنصر أو أكثر من عناصر مثلث CIA في هذي الجزئية سوف نتطرق لأمثلة لبعض الهجمات وتأثيرها على Confidentiality, Integrity and Availability

هجمات تؤثر على السرية – الخصوصية – Confidentiality

- هجمات Man in the Middle

- تسريب المعلومات او الإطلاع بشكل غير مصرح على معلومات حساسة ومهمة

- تنصيب برامج تجسس او برمجيات خبيثة

هجمات تؤثر على السلامة – النزاهة – Integrity

- مسح قواعد البيانات بشكل غير مصرح

- التعديل على الملفات والبيانات بشكل غير مصرح

هجمات تؤثر على التوافر – Availability

- هجمات DOS/DDoS

- هجمات Ransomware و تشفر البيانات

![]()

الإستجابة لحوادث الأمن السيبراني والهدف منها

لايخفى على الجميع الإنتشار الواسع للهجمات الإلكترونية على الكثير من القطاعات والشركات بإختلاف نشاطها وطبيعة عملها وهذه الهجمات تؤثر وبشكل جوهري على هذه المنظمات مما قد يؤدي إلى خسائر كبيرة لذلك جاءت أهمية الإتسجابة للحوادث الأمنية وذلك لرفع سرعة كشف هذه الهجمات لمنع حدوث أي خسائر مالية أو تسريب بيانات أو غيرها من الأنشطة التي تقد تؤثر على سير العمل أو تؤثر على السمعة.

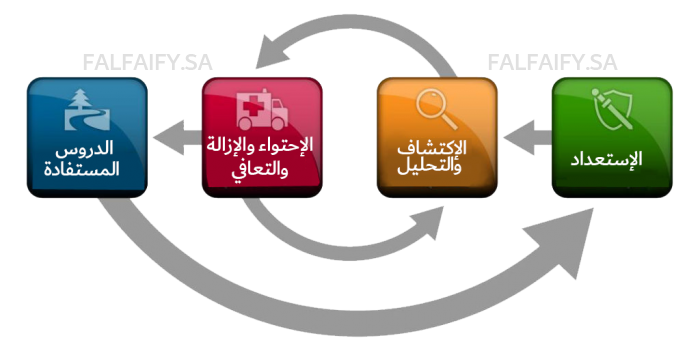

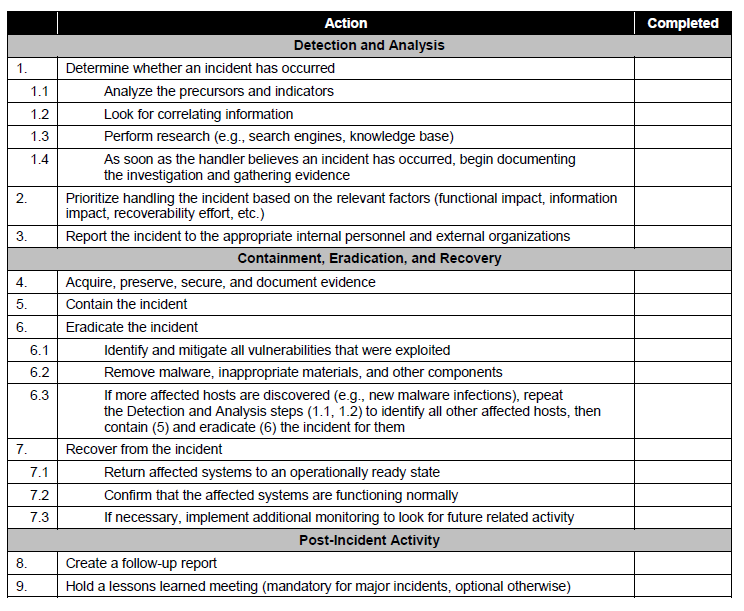

يوجد الكثير من الأطر المساعدة في الإستجابة للحوادث الأمنية ومن أشهرها NIST SP 800-61r2 في هذا الإطار يتم التحدث عن جزئيات كثيرة ومنها الإجراءات والسياسات وفريق الإستجابة للحوادث وأيضاً التعامل مع الحوادث ولها مراحل أساسية وهي:

- الإستعداد : يتم هنا الإهتمام بالإستعداد للتعامل مع الحوادث الأمنية مثل بيانات الإتصال للأشخاص المرتبطين بالإستجابة للحوادث، آلية الإبلاغ والتواصل في حالة حدوث حادثة وغيرها.

- الإكتشاف والتحليل: في هذه المرحلة أو الجزئية يتم تحديد آلية إكتشاف وتحليل الحوادث ويأتي تحتها مجموعة من الأقسام الفرعية مثل مؤشرات حدوث الحوادث، مصادر الكشف والتنبيه، تحديد الحوادث والأولويات، وغيرها.

- الإحتواء والإزالة والتعافي: معظم الحوادث تتطلب الإحتواء لذلك يعتبر من المهم أن يتم تحديد آليات ومسار التعامل مع كل حادث على سبيل المثال الحوادث التي قد تحتاج عزل الأنظمة عن الشبكة أو إيقاف وظائف محددة في الأنظمة مروراً بالمراحل المتبقية مثل الإنظمة المصابة وإزالة التأثير على هذه الأنظمة وإعادتها إلى وضعها الطبيعي.

- الدروس المستفادة: يتم في هذه المرحلة عقد إجتماع لجميع الأطراف المعنية في الحادثة بهدف تطوير القدرات والإستفادة من هذه الحادثة لتجنب حدودثها وتحسين التدابير الأمنية المتخذه للتعامل مع نفس الحادثة أو الحوادث المحتملة وأيضاً بناء تقرير يشمل الدروس المستفادة.

المرجع للنقاط أعلاه NIST SP.800 61r2 ، بالإضافة إلى أنه يوجد دليل رائع بالغة العربية من كتابة ثامر الشمري ويمكن الإطلاع عليه من خلال التغريدة في الأسفل أو بالضغط هنا للإنتقال إلى التغريدة

بفضل من الله تم الأنتهاء من كتابة #دليل_الاستجابة_للحوادث_السيبرانية ليساعد محللين الأمن السيبراني للاستجابة للحوادث السيبرانية ويقدمها كخطوات تسلسلية مرتبة ويتضمن ابرز الحوادث السيبرانية المنتشرة حالياً وكيفية التصدي لهاhttps://t.co/Wq0j2DRD6Q pic.twitter.com/TNQtpgtVqj

— ثامر الشمري ,💻🇸🇦 (@T44T_) February 4, 2021

يمكنك الإطلاع على إطار NIST SP 800-61r2 من الموقع الرسمي بالضغط هنا

يجدر بنا الإشارة إلى أن الأُطر توفر لنا الأساسات التي تساعدنا في بناء خطة الإستجابة للحوادث الأمنية.

![]()

مجموعة من أطر الإستجابة للحوادث

- الإطار التنظيمي للأمن السيبراني لمقدمي الخدمة في قطاع الاتصالات وتقنية المعلومات والبريد من هيئة الإتصالات وتقنية المعلومات السعودية إضغط هنا لزيارة الموقع الرسمي

- إطار ISO للإستجابة للحوادث الأمنية إضغط هنا لزيارة الموقع الرسمي

- إطار ISACA للإستجابة للحوادث الأمنية إضغط هنا لزيارة الموقع الرسمي

- إطار SANS إضغط هنا لزيارة الموقع الرسمي

![]()

خطة الإستجابة لحوادث الأمن السيبراني

هي ممارسة تبنى لتنظيم وترتيب ورفع الجاهزية والإستعداد للإستجابة للحوادث الأمنية التي تستهدف المنظمات، يتم تنظيمها في خطة واضحة للخطوات والأدوات وفريق العمل المشارك في الإستجابة وغيرها من الترتيبات اللازمة والتي تسهم في رفع كفائة وسرعة الإستجابة في حال حدوث حوادث سيبرانية على المنظمة، يفضل أن تكون الخطة بسيطة وواضحة ويتم ذكر خطوات الإستجابة التفصيلية في Playbook منفصل

أهم العناصر التي يجب توفرها في خطة الإستجابة لحوادث الأمن السيبراني

لا يخفى على الجميع انه هذه العناصر ليست العناصر الوحيدة التي يجب توفرها وتختلف بحسب الحاجة والأهمية للمنشأة، في الغالب تقوم المنشأة بإختيار إطار ثم تقوم ببناء الخطة بنائاً على هذا الإطار مع أخذ بعين الإعتبار إحتياجات المنشأة على سبيل المثال إطار NIST SP800-61r2 من العناصر المهمه التي يجب توفرها في خطة الإستجابة للحوادث

- جدول يوضح الأشخاص المهمين لتنفيذ خطة الإستجابة للحوادث وأدوارهم (مثال صفحة 6 في ملف الخطة المرفق)

- شرح للمهام والمسؤوليات التي سوف ينفذها الأشخاص الموجودين في الخطة ( مثال صفحة 7 و 8 )

- إطار الإستجابة للحوادث المتبع مع شرح مفصل للمراحل( مثال من الصفحة 10 إلى الصفحة 25 ) ملاحظة يفضل البعض وضع الخطوات المتبعة في PlayBook منفصل

- تصنيف الحوادث الأمنية ( مثال صفحة 15)

- تقييم ضرر الحادث الأمني ( مثال من صفحة 15 إلى 17 )

- آلية التواصل والإخطارات سواء الداخلية أثناء تفعيل الخطة أو عند التواصل مع أطراف خارجية بما فيها الجهات الحكومية والمشرعة والقضائية والإعلام ( مثال صفحة 25 و 26 )

مصدر الخطة موقع FRSECURE

فريق الإستجابة لحوادث الأمن السيبراني

فريق الإستجابة للحوادث الأمنية يختلف من منشأة إلى منشأة ولكن في جميع المنشآت يكون لها نفس الهدف وهو تخفيف الضرر المترتب على الإختراقات والهجمات السيبرانية التي تستهدف المنشأة وسرعة إعادة الأنظمة إلى وضعها الطبيعي، في هذا الجزء من المقالة سوف نأخذ نظره على بعض الأدوار الإدارية والتقنية الأساسية و المهم تواجدها في خطة الإستجابة وإدارة الحوادث الأمنية

- Incident Response Manager يدير ويتابع الإستجابة للحوادث وأنشطة الفريق الموجود وضمان التركيز على تقليل التأثير وإستعادة الأنظمة بشكل أسرع وأكثر كفائة.

- Incident Handler ويسميه البعض Investigator Lead يتابع جمع الأدلة لتحديد السبب الرئيسي للإختراق الأمني وحجم الإختراق بالإضافة إلى توجيه المحللين.

- Security analyst مسؤل عن تحليل الحادث السيبراني.

- Security Specialist مسؤل عن دعم المحللين بحسب الخبرة.

- Digital Forensics Specialist مسؤل عن التحقيق الجنائي الرقمي ومعرفة الأحداث الحاصله في الحادثه السيبرانية.

- IT Specialist قد يكون شخص أو أكثر من إدارة تقنية المعلومات بهدف ضمان سير عملية الإستجابة بشكل سلس وسريع قد يشمل المسؤل عن البنية التحتية، الأنظمة، التطبيقات وغيرها.

فريق الإستجابة للحوادث يمكن أن يكون أشمل ويحتوي أشخاص من إدارات مختلفة مثل إدارة الإلتزام وغيرها.

![]()

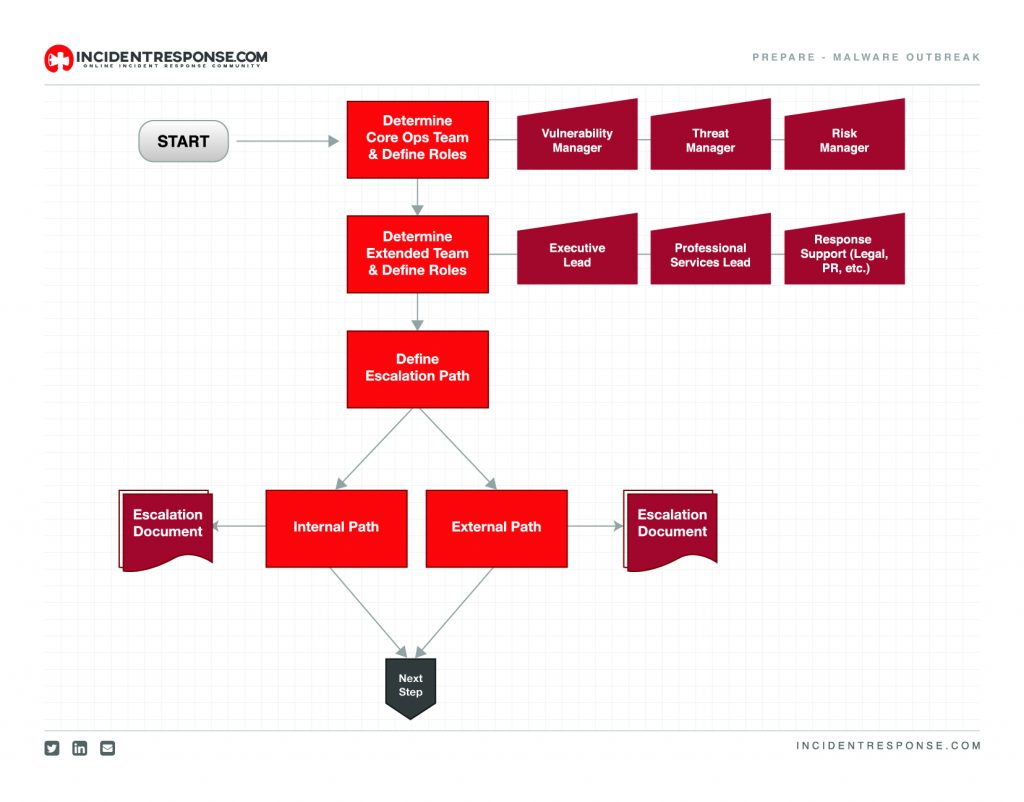

بناء PlayBook للإستجابة للحوادث الأمنية والهدف منه

بعد بناء الخطة يتم بناء Playbook والذي بدوره يحتوي على خطوات الإستجابة خطوة بخطوة، في العادة تكون خطة الإستجابة للحوادث عامة وتخدم أي حادث من الحوادث السيبرانية بينما في الـ Playbook يتم تفصيلها بناء على نوع الحادث وتكون النقاط التفصيلية بحسب نوع الحادثه وكل حادثة تكون مختلفة بحسب الحاجة.

عند بناء Playbook يقوم فريق الأمن السيبراني بالنظر للهجمات السابقة التي إستهدفة المنشأة وأيضاً الهجمات المتوقعه ثم بناء عليها يتم بناء الخطوات التي سوف يتم إتخاذها في كل مرحلة من المراحل الخاصة بالإستجابة لهذه الحادثة، يمكن بنائها كـ Checklist أو Flowcharts أو الثنتين معاً

- يمكننا النظر لمثال مفيد باستخدام Flowcahrt لحادثة Malware بالضغط هنا مصدر رائع يحتوي نماذج عديدة بالضغط هنا

- هنا مثال آخر لـ PlayBook مستخدماً Checklist بالضغط هنا Cybersecurity-Incident-Response-Ransomware-Playbook-v2.3

Reference: NIST SP.800 61r2

كتب مفيدة في الإستجابة لحوادث الأمن السيبراني

يوجد العديد من الكتب المفيدة والداعمة في مجال الإستجابة للحوادث في الأسفل بعض الكتب التي قد تساعد على إثراء المعرفة

- Crafting the InfoSec Playbook: Security Monitoring and Incident Response Master Plan

يمكنك شراء الكتاب عن طريق أمازون بالضغط هنا

- Blue Team Handbook: Incident Response Edition: A condensed field guide for the Cyber Security Incident

يمكنك شراء الكتاب عن طريق أمازون بالضغط هنا

Blue Team Field Manual (BTFM) (RTFM)

يمكنك شراء الكتاب عن طريق أمازون بالضغط هنا

المصادر

الخاتمة

أتمنى التوفيق للجميع، ولا ننسى أن المتطلبات وطبيعة العمل والإحتياج تختلف من منشأة إلى أخرى ومن حادثة إلى أخرى، لا تنسونا من صالح دعائكم.